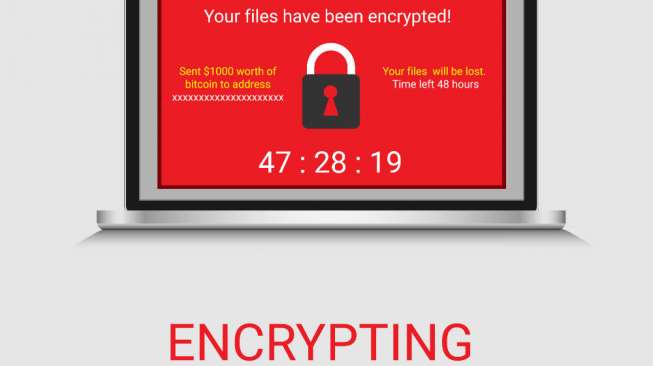

Suara.com - Pada 12 Mei lalu, sebuah serangan ransomware secara besar-besaran diluncurkan dan berhasil menyerang banyak organisasi di seluruh dunia. Para ahli dari Kaspersky Lab telah menganalisis data tersebut dan dapat memastikan bahwa subsistem perlindungan milik perusahaan berhasil mendeteksi setidaknya 45.000 upaya infeksi di 74 negara, yang mana kebanyakan terjadi di Rusia.

![Serangan ransomware WannaCry. [Kaspersky Lab]](https://media.suara.com/pictures/653x366/2017/05/16/17044-serangan-ransomware-wannacry.jpg)

Ransomware tersebut menginfeksi korban dengan memanfaatkan kerentanan Microsoft Windows, yang dijelaskan dan diperbaiki pada Microsoft Security Bulletin MS17-010. Namun, sepertinya masih banyak organisasi yang belum memasang patch.

Adapun eksploitasi yang digunakan bernama "Eternal Blue" dan tersedia di internet berkat aksi peretasan yang dilakukan Shadowbrokers pada 14 April lalu.

Begitu berada di dalam sistem, penyerang memasang rootkit, yang memungkinkan mereka mengunduh perangkat lunak untuk mengenkripsi data. Kemudian malware mengenkripsi file.

Permintaan tebusan sebesar 600 dolar AS atau sekitar Rp7 jutaan dalam bentuk Bitcoin, juga ditampilkan bersamaan dengan dompetnya. Bahkan, permintaan tebusan pun meningkat dari waktu ke waktu.

Mellaui keterangan resminya, para ahli Kaspersky Lab saat ini sedang berusaha memahami apakah memungkinkan untuk mendekripsi data yang terkunci, karena serangan tersebut tujuannya tentu saja untuk membantu para korban dengan mengembangkan alat dekripsi sesegera mungkin.

Sementara itu, solusi keamanan Kaspersky Lab berhasil mendeteksi malware yang digunakan dalam serangan ini dengan nama deteksi berikut ini:

1. Trojan-Ransom.Win32.Scatter.uf

2. Trojan-Ransom.Win32.Scatter.tr

3. Trojan-Ransom.Win32.Fury.fr

4. Trojan-Ransom.Win32.Gen.djd

5. Trojan-Ransom.Win32.Wanna.b

6. Trojan-Ransom.Win32.Wanna.c

7. Trojan-Ransom.Win32.Wanna.d

8· Trojan-Ransom.Win32.Wanna.f

9· Trojan-Ransom.Win32.Zapchast.i

10·Trojan.Win64.EquationDrug.gen

11·Trojan.Win32.Generic (komponen System Watcher harus di enabled)

Untuk mengantisipasinya, Kaspersky memberikan tips yang perlu dilakukan.

1. Instal patch resmi dari Microsoft, menutup kerentanan yang digunakan dalam serangan tersebut

2· Pastikan solusi keamanan diaktifkan pada semua nodes di jaringan.

3. Jika menggunakan solusi Lab Kaspersky, pastikan solusi tersebut termasuk fitur System Watcher, yaitu komponen pendeteksi perilaku proaktif, dan fitur telah diaktifkan.

4. Jalankan proses Critical Area Scan di solusi Kaspersky Lab untuk mendeteksi kemungkinan infeksi sesegera mungkin (jika tidak maka akan terdeteksi secara otomatis, jika tidak dimatikan, dalam waktu 24 jam).

5· Reboot sistem setelah mendeteksi MEM: Trojan.Win64.EquationDrug.gen

6. Gunakan layanan Customer-Specific Threat Intelligence Reporting.